Microsoft — Guida all’Allowlisting delle Simulazioni di Phishing

Questa guida descrive le quattro configurazioni necessarie per garantire che le email delle simulazioni di phishing e le notifiche di formazione vengano recapitate correttamente in Microsoft 365. Ogni configurazione deve essere completata per bypassare i vari livelli di filtraggio di Microsoft.

📘 4 configurazioni:

- Allowlist delle Email di Simulazione di Phishing in Microsoft 365 (EAC + EOP)

- Allowlist dei Domini di Phishing in Microsoft Defender Safe Links

- Lista di Allowlisting di Base

- Configurazione Advanced Delivery (Simulazione di Phishing)

1. Allowlist delle Email di Simulazione di Phishing in Microsoft 365 (EAC + EOP)

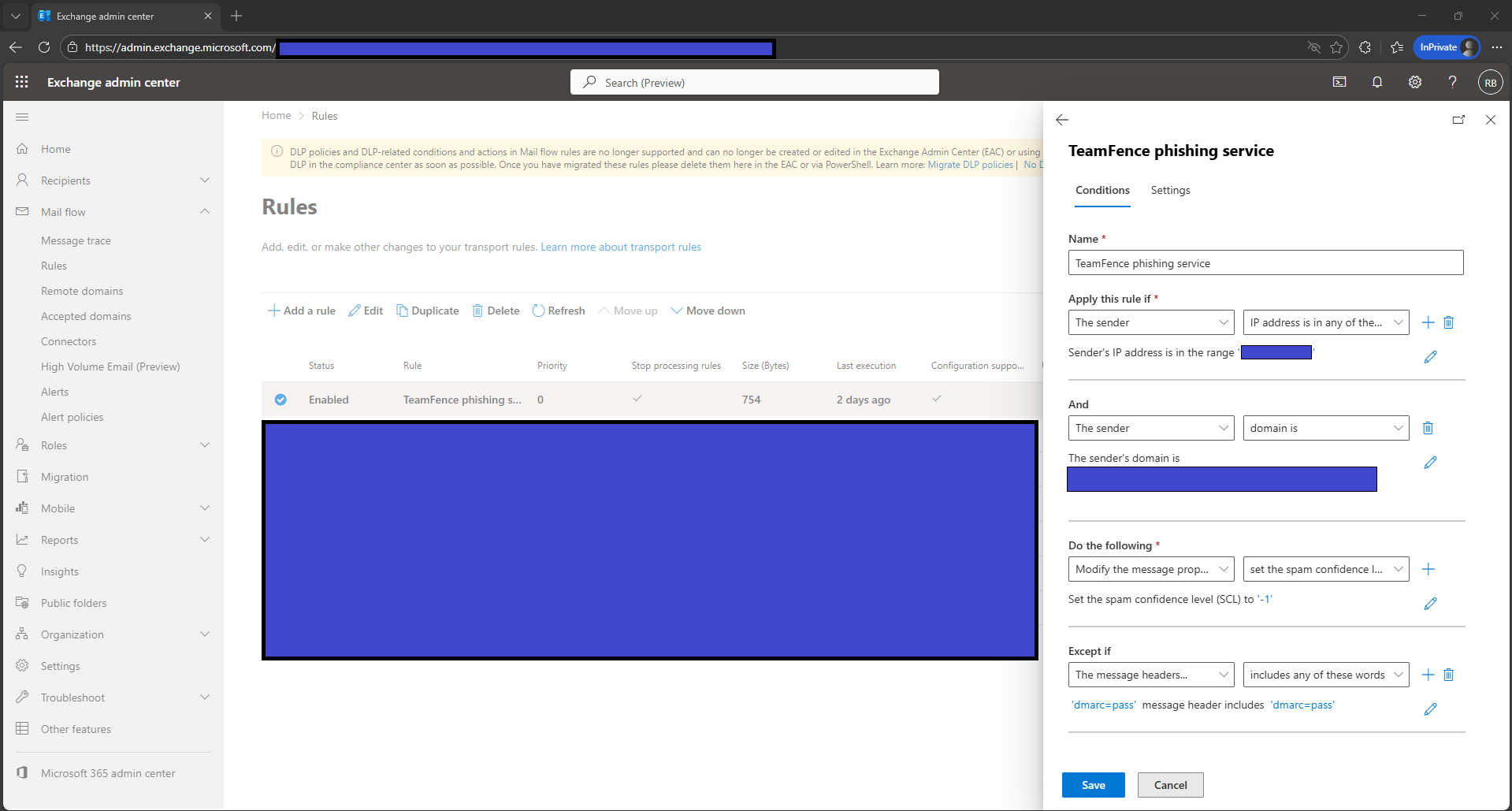

Questa configurazione crea una mail flow rule per garantire che le email di simulazione di phishing bypassino il filtro antispam di Microsoft assegnando un SCL pari a -1, utilizzando al contempo IP del mittente, dominio del mittente e risultati di autenticazione per mantenere la sicurezza.

- Accedi all’Exchange Admin Center all’indirizzo

https://admin.exchange.microsoft.com/ - Seleziona Mail flow → Rules → Add a rule.

- Assegna il seguente nome alla regola:

Allowlist Phishing Simulation – Bypass Spam-

In Apply this rule if…, configura:

- The sender → IP address is in any of these ranges or exactly matches

Aggiungi tutti gli IP utilizzati per l’invio delle simulazioni di phishing. - The sender → domain is

Aggiungi tutti i domini utilizzati dal simulatore di phishing.

- The sender → IP address is in any of these ranges or exactly matches

-

In Do the following…, seleziona:

Modify the message properties → Set the spam confidence level (SCL)

Imposta il valore su:

-1- In Except if…, configura:

- The message headers → includes any of these words

Nome header:Authentication-Results

Valore contiene:dmarc=pass

- The message headers → includes any of these words

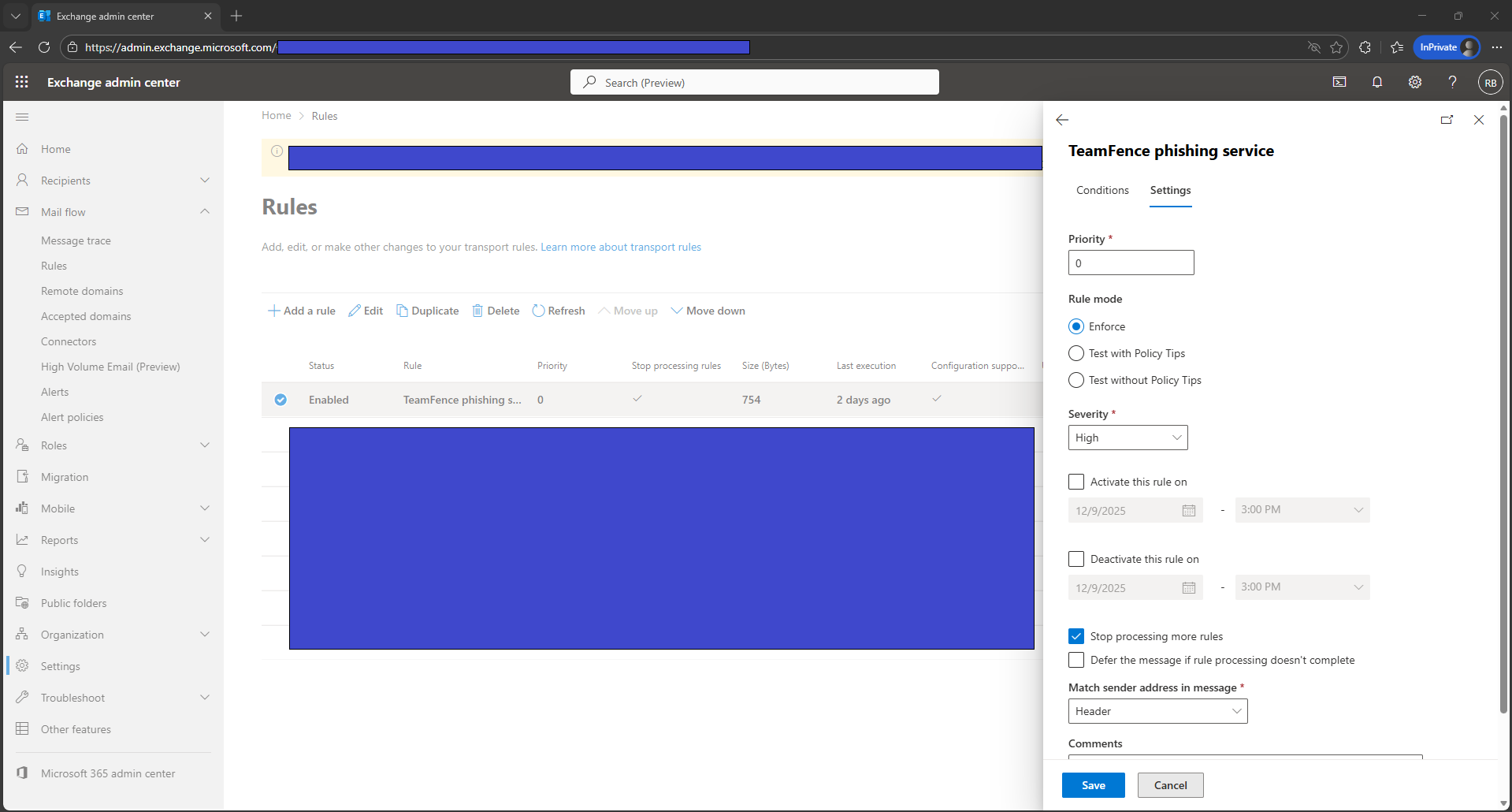

- Scorri fino a Settings e configura:

- Priority:

0 - Mode: Enforce

- Severity: High

- Stop processing more rules: Enabled

- Match sender address in message: Header

- Priority:

- Seleziona Save per applicare la configurazione.

2. Allowlist dei Domini di Phishing in Microsoft Defender Safe Links

Questa configurazione impedisce a Microsoft Defender Safe Links di riscrivere gli URL delle simulazioni di phishing, garantendo che i link funzionino correttamente durante le campagne di formazione. È incluso anche un metodo alternativo tramite mail flow rule per gli ambienti in cui Safe Links non può essere modificato.

- Accedi al portale Microsoft Defender all’indirizzo

https://security.microsoft.com/ - Seleziona Email & collaboration → Policies & rules → Threat policies.

- In Policies, seleziona Safe Links.

- Seleziona la policy applicata ai tuoi utenti.

- Seleziona Edit protection settings o Manage policy.

- Trova la sezione:

Do not rewrite the following URLs in email- Aggiungi alla lista i domini utilizzati dalle simulazioni di phishing.

- Seleziona Save e attendi la propagazione delle modifiche.

3. Lista di Allowlisting di Base

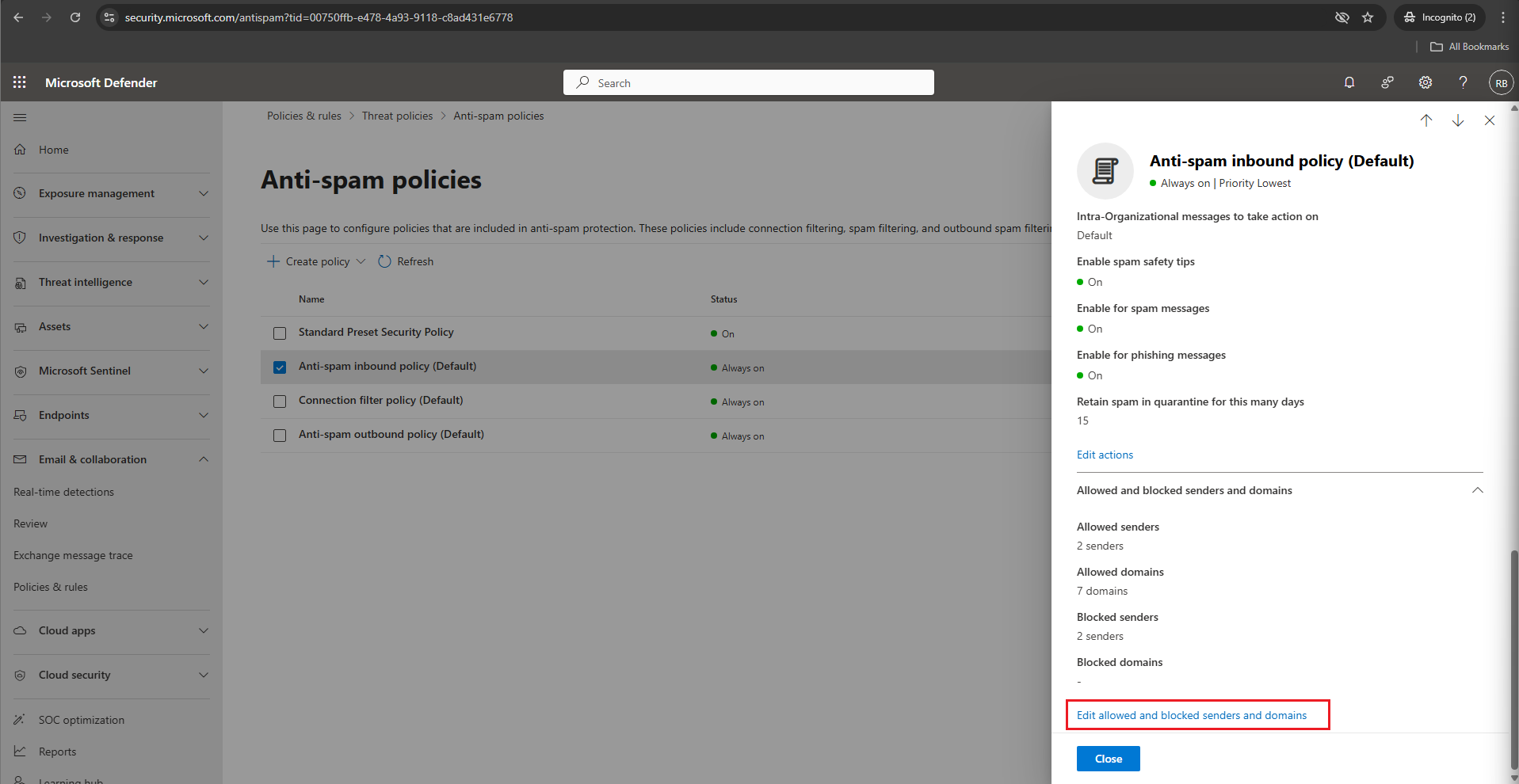

Questa configurazione modifica la policy Anti-Spam predefinita per garantire che i domini delle simulazioni di phishing e le notifiche SAT siano consentiti dai filtri standard di Microsoft.

- Accedi al portale Microsoft 365 Defender all’indirizzo

https://security.microsoft.com/ - Seleziona Email & Collaboration.

- Seleziona Policies & rules.

- Seleziona Threat policies.

- In Policies, seleziona Anti-spam.

- Seleziona Anti-spam inbound policy (Default).

- Scorri fino a Allowed and blocked senders and domains e seleziona

Edit allowed and blocked senders and domains.

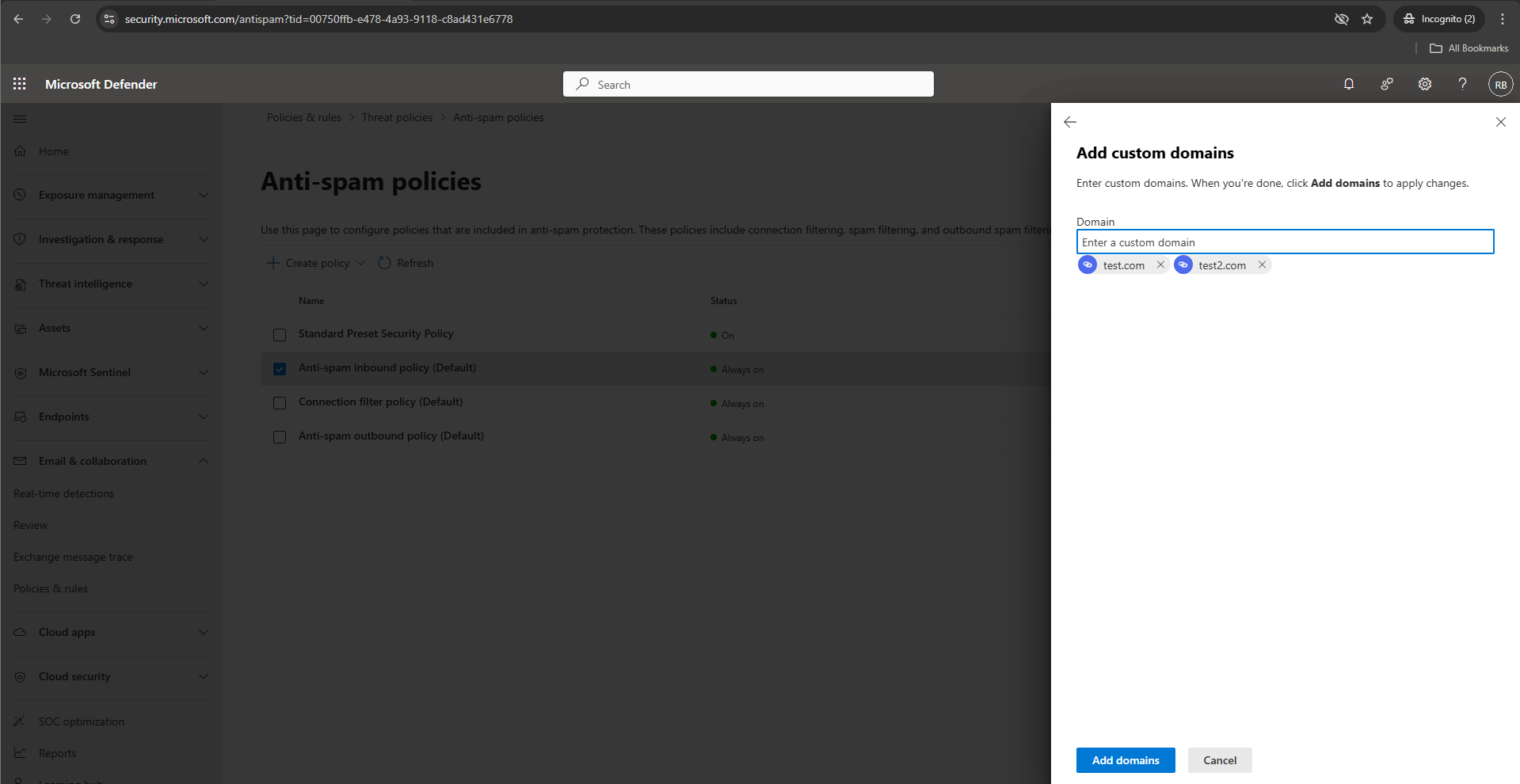

- In Allowed, seleziona Allowed domains.

- Seleziona + Add domains e aggiungi i domini uno alla volta.

- Seleziona Add domains per confermare.

- Seleziona Done.

- Seleziona Save.

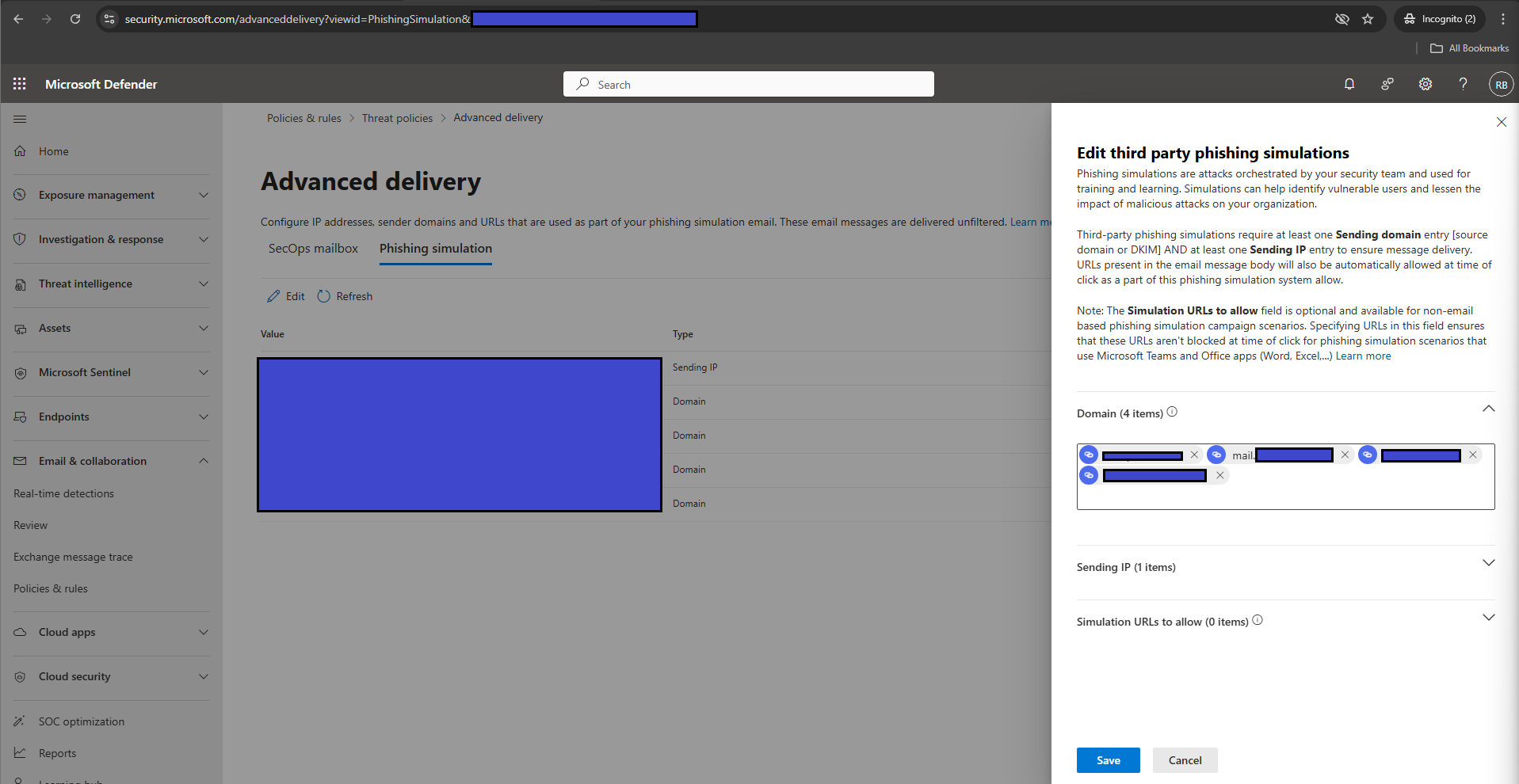

4. Configurazione Advanced Delivery (Simulazione di Phishing)

Questa configurazione definisce i domini e gli IP utilizzati dalla piattaforma di simulazione di phishing, consentendo al sistema Advanced Delivery di Microsoft di bypassare high-confidence spam, high-confidence phishing e content filtering.

- Accedi al portale Microsoft 365 Defender all’indirizzo

https://security.microsoft.com/ - Seleziona Email & Collaboration → Policies & rules → Threat policies.

- Scorri fino alla sezione Rules e seleziona Advanced delivery.

- Seleziona la tab Phishing Simulation e poi Edit.

- In Sending Domain, aggiungi i domini delle simulazioni di phishing uno alla volta

(Microsoft permette un massimo di 30 domini). - In Sending IP, aggiungi gli IP dei server di simulazione di phishing.

- Seleziona Save per applicare le modifiche.