Microsoft — Guide d’Allowlisting pour les Simulations de Phishing

Ce guide décrit les quatre configurations nécessaires pour garantir que les emails de simulation de phishing et les notifications de formation soient correctement délivrés dans Microsoft 365. Chaque configuration doit être appliquée pour contourner les différents niveaux de filtrage de Microsoft.

📘 4 configurations :

- Allowlist des Emails de Simulation de Phishing dans Microsoft 365 (EAC + EOP)

- Allowlist des Domaines de Phishing dans Microsoft Defender Safe Links

- Liste d’Allowlisting de Base

- Configuration Advanced Delivery (Simulation de Phishing)

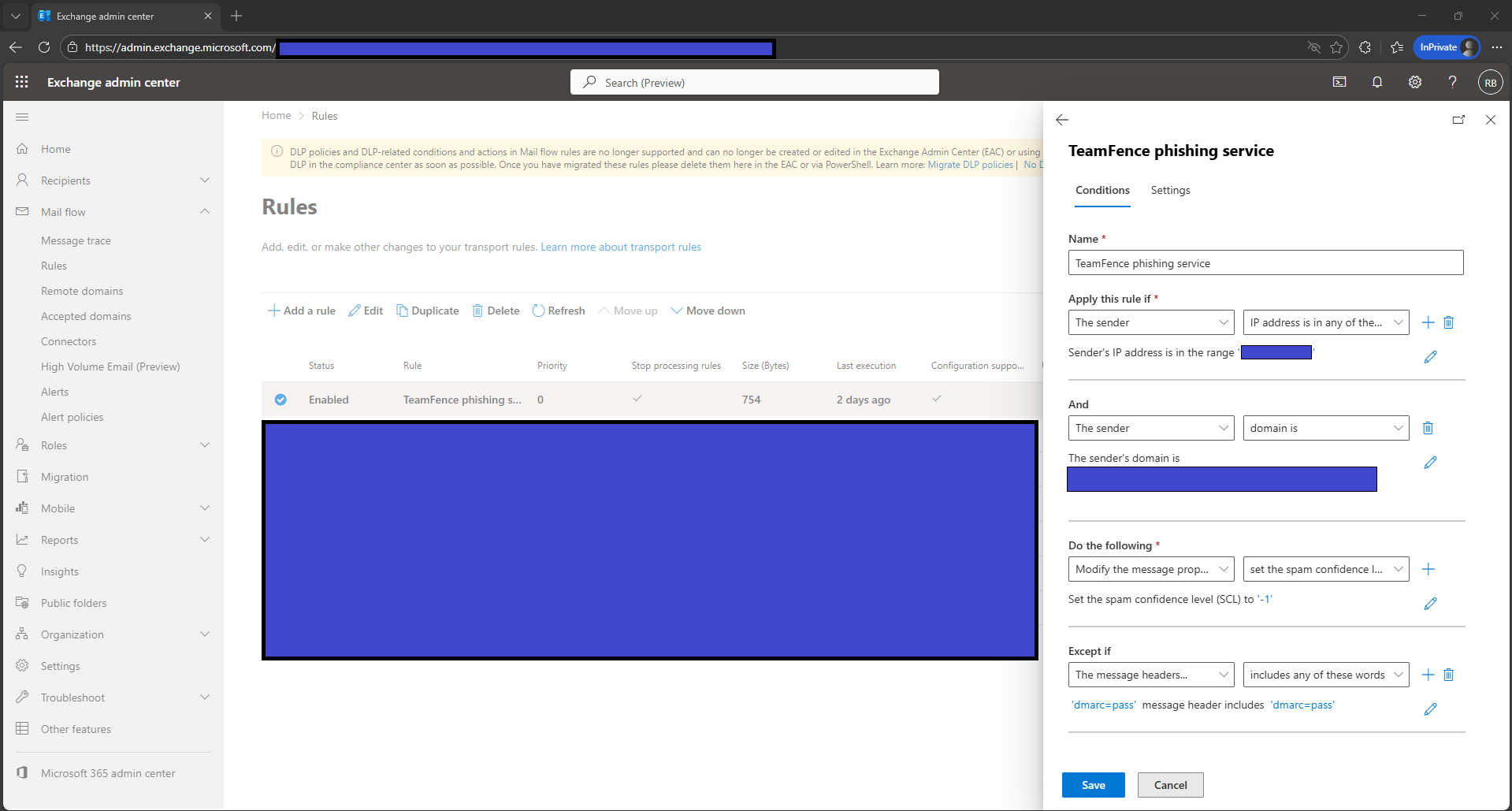

1. Allowlist des Emails de Simulation de Phishing dans Microsoft 365 (EAC + EOP)

Cette configuration crée une règle de flux de messagerie afin de garantir que les emails de simulation de phishing contournent le filtre antispam de Microsoft en attribuant un SCL de -1, tout en utilisant l’IP de l’expéditeur, le domaine de l’expéditeur et les résultats d’authentification pour maintenir la sécurité.

- Connectez-vous au Centre d’administration Exchange à l’adresse

https://admin.exchange.microsoft.com/ - Sélectionnez Mail flow → Rules → Add a rule.

- Nommez la règle :

Allowlist Phishing Simulation – Bypass Spam-

Dans Apply this rule if…, configurez :

- The sender → IP address is in any of these ranges or exactly matches

Ajoutez toutes les adresses IP d’envoi utilisées pour les simulations de phishing. - The sender → domain is

Ajoutez tous les domaines utilisés par la plateforme de simulation.

- The sender → IP address is in any of these ranges or exactly matches

-

Dans Do the following…, sélectionnez :

Modify the message properties → Set the spam confidence level (SCL)

Définissez la valeur sur :

-1- Dans Except if…, configurez :

- The message headers → includes any of these words

Nom de l’en-tête :Authentication-Results

La valeur contient :dmarc=pass

- The message headers → includes any of these words

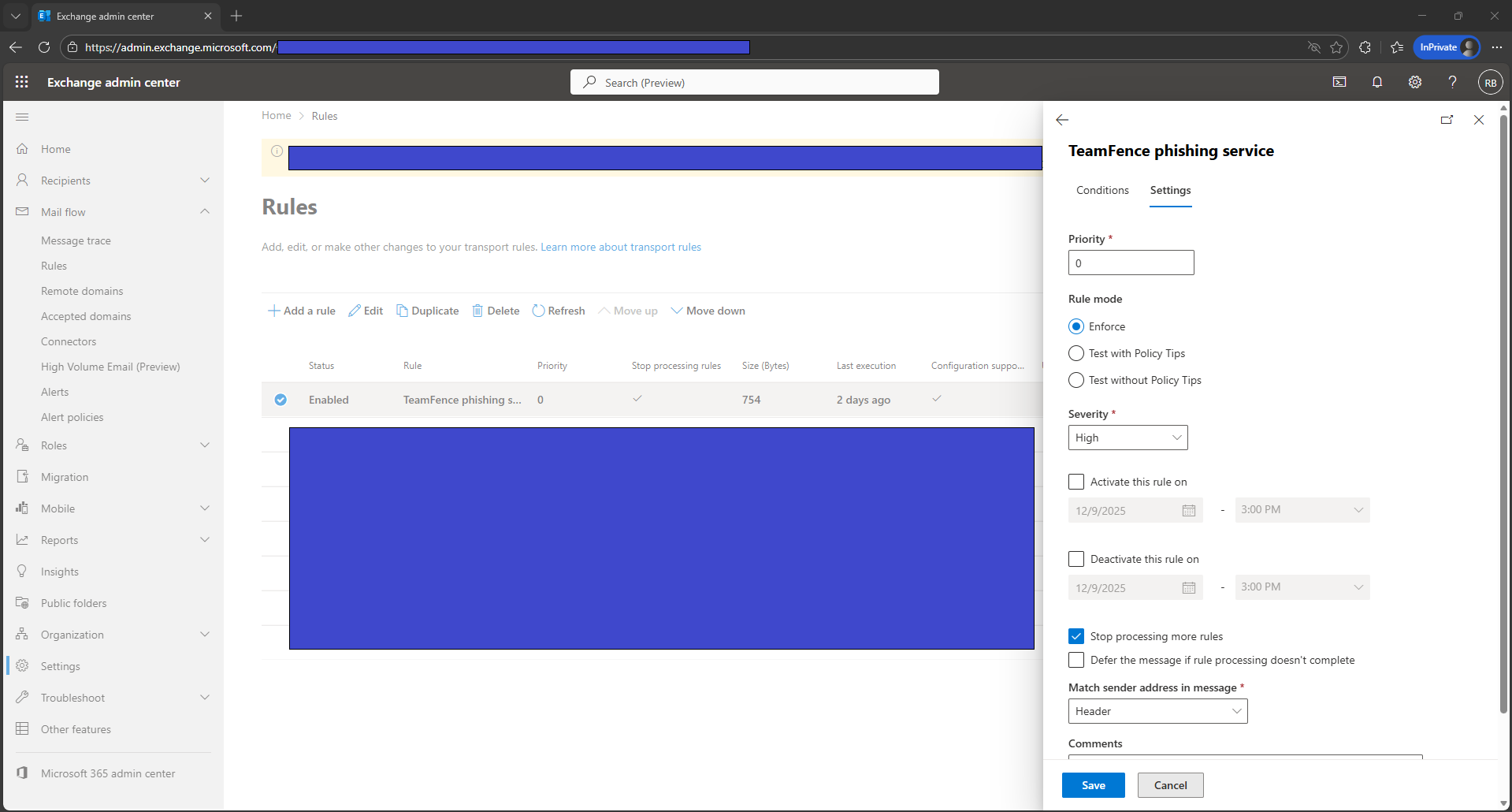

- Faites défiler jusqu’à Settings et configurez :

- Priority :

0 - Mode : Enforce

- Severity : High

- Stop processing more rules : Enabled

- Match sender address in message : Header

- Priority :

- Sélectionnez Save pour appliquer la configuration.

2. Allowlist des Domaines de Phishing dans Microsoft Defender Safe Links

Cette configuration empêche Microsoft Defender Safe Links de réécrire les URL des simulations de phishing, garantissant ainsi que les liens fonctionnent correctement pendant les campagnes de formation. Un mécanisme alternatif via une règle de flux de messagerie est inclus pour les environnements où Safe Links ne peut pas être modifié.

- Connectez-vous au portail Microsoft Defender à l’adresse

https://security.microsoft.com/ - Sélectionnez Email & collaboration → Policies & rules → Threat policies.

- Sous Policies, sélectionnez Safe Links.

- Sélectionnez la stratégie qui s’applique à vos utilisateurs.

- Sélectionnez Edit protection settings ou Manage policy.

- Trouvez la section intitulée :

Do not rewrite the following URLs in email- Ajoutez à cette liste les domaines utilisés pour les simulations de phishing.

- Sélectionnez Save et attendez la propagation des modifications.

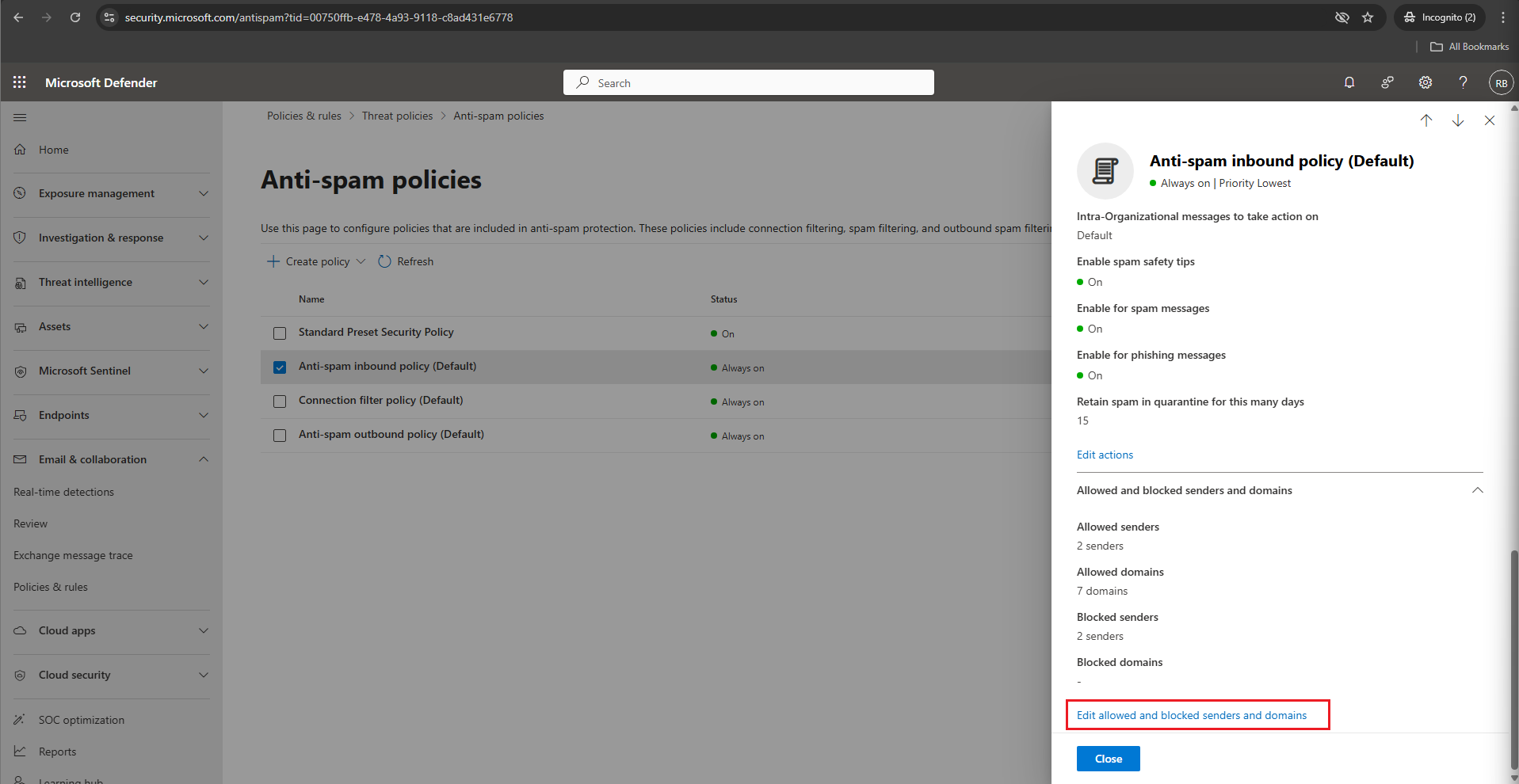

3. Liste d’Allowlisting de Base

Cette configuration ajuste la stratégie Anti-Spam par défaut afin de garantir que les domaines de simulation de phishing et les domaines de notification SAT soient autorisés par les filtres standard de Microsoft.

- Connectez-vous au portail Microsoft 365 Defender à l’adresse

https://security.microsoft.com/ - Sélectionnez Email & Collaboration.

- Sélectionnez Policies & rules.

- Sélectionnez Threat policies.

- Sous Policies, sélectionnez Anti-spam.

- Sélectionnez Anti-spam inbound policy (Default).

- Faites défiler jusqu’à Allowed and blocked senders and domains et sélectionnez

Edit allowed and blocked senders and domains.

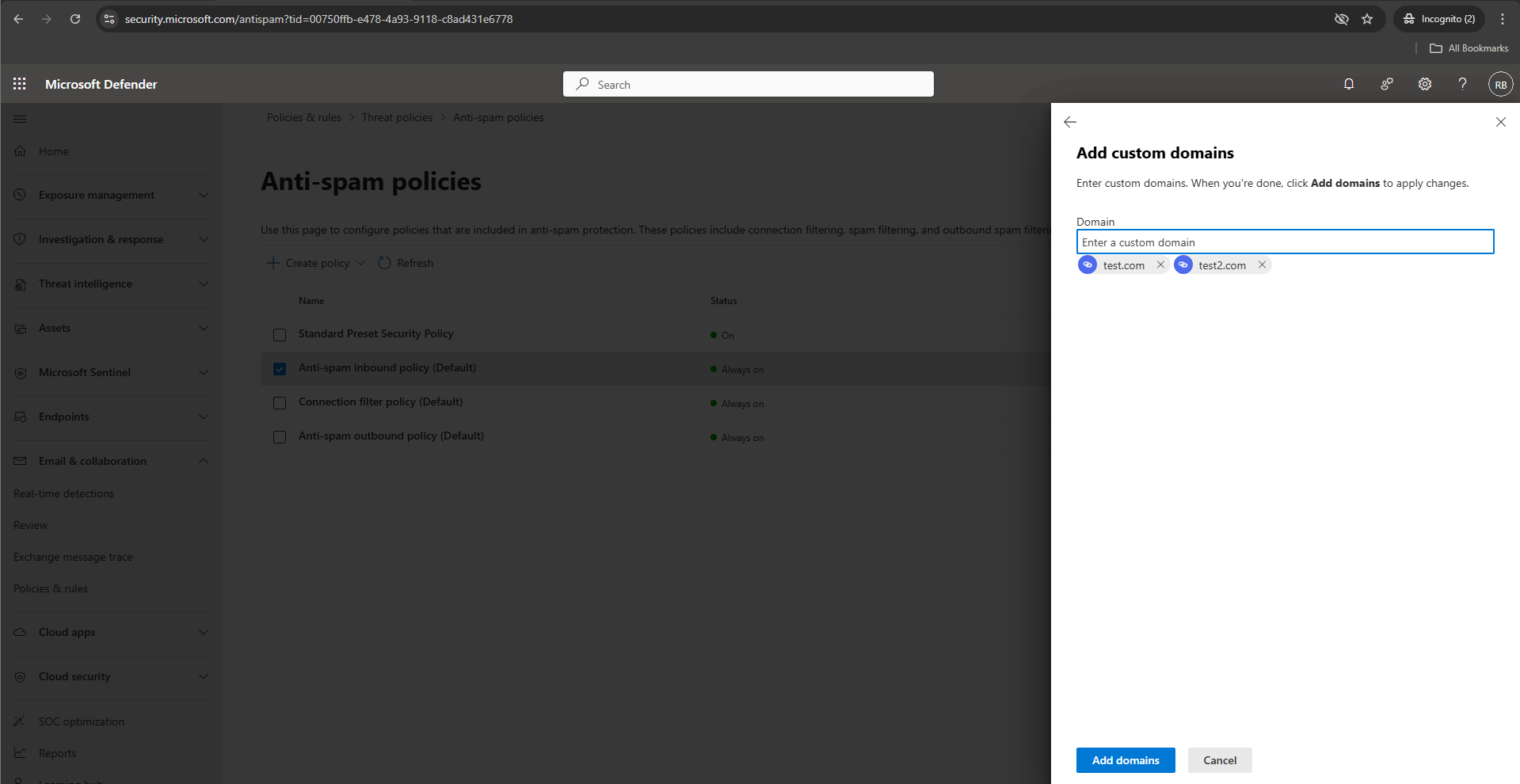

- Sous Allowed, sélectionnez Allowed domains.

- Sélectionnez + Add domains et ajoutez les domaines un par un.

- Sélectionnez Add domains pour confirmer.

- Sélectionnez Done.

- Sélectionnez Save.

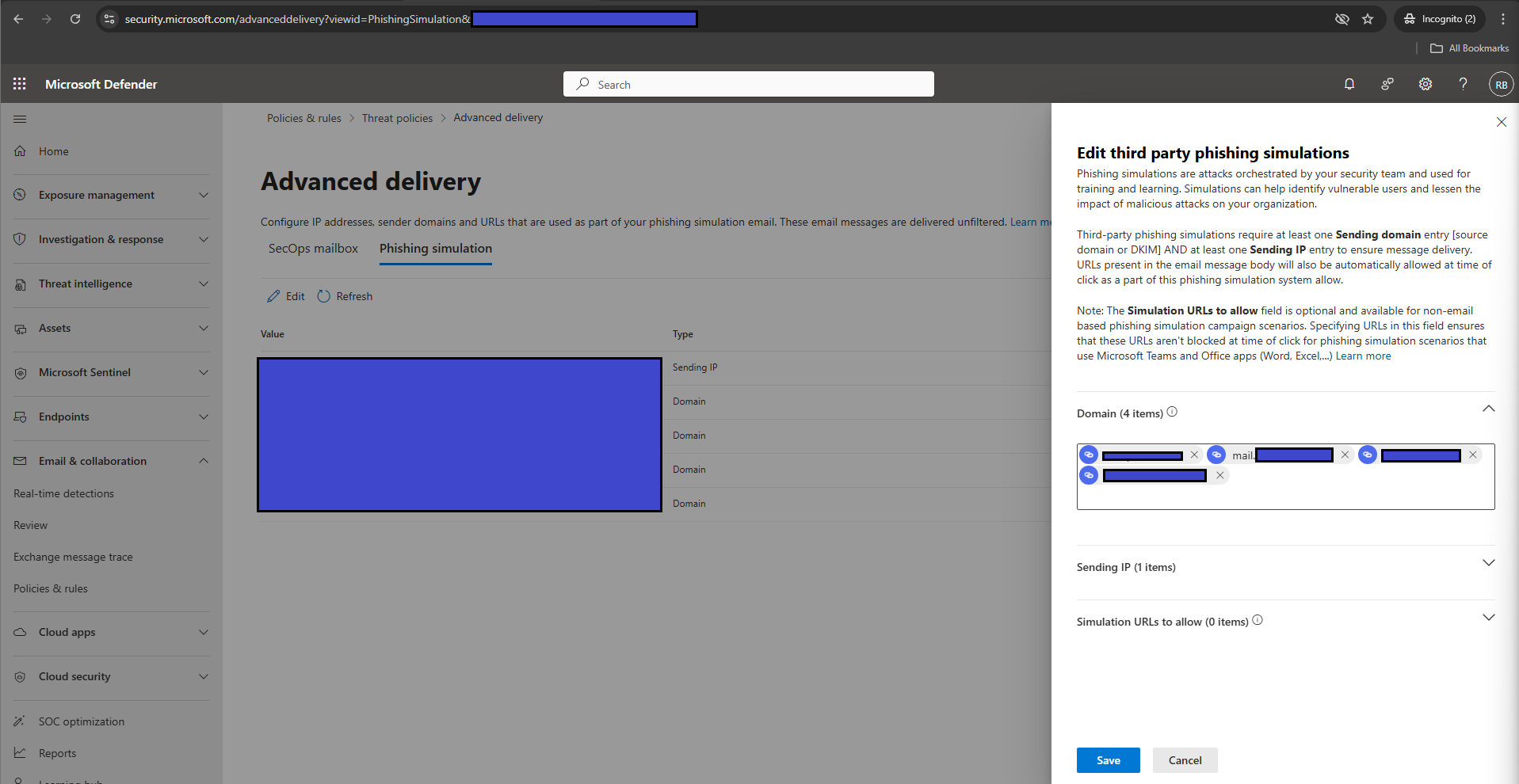

4. Configuration Advanced Delivery (Simulation de Phishing)

Cette configuration définit les domaines et adresses IP utilisés par votre plateforme de simulation de phishing, permettant au système Advanced Delivery de Microsoft de contourner le high-confidence spam, le high-confidence phishing et le content filtering.

- Connectez-vous au portail Microsoft 365 Defender à l’adresse

https://security.microsoft.com/ - Sélectionnez Email & Collaboration → Policies & rules → Threat policies.

- Faites défiler jusqu’à la section Rules et sélectionnez Advanced delivery.

- Sélectionnez l’onglet Phishing Simulation puis Edit.

- Sous Sending Domain, ajoutez les domaines de simulation de phishing un par un

(Microsoft autorise un maximum de 30 domaines). - Sous Sending IP, ajoutez les adresses IP des serveurs de simulation.

- Sélectionnez Save pour appliquer les modifications.